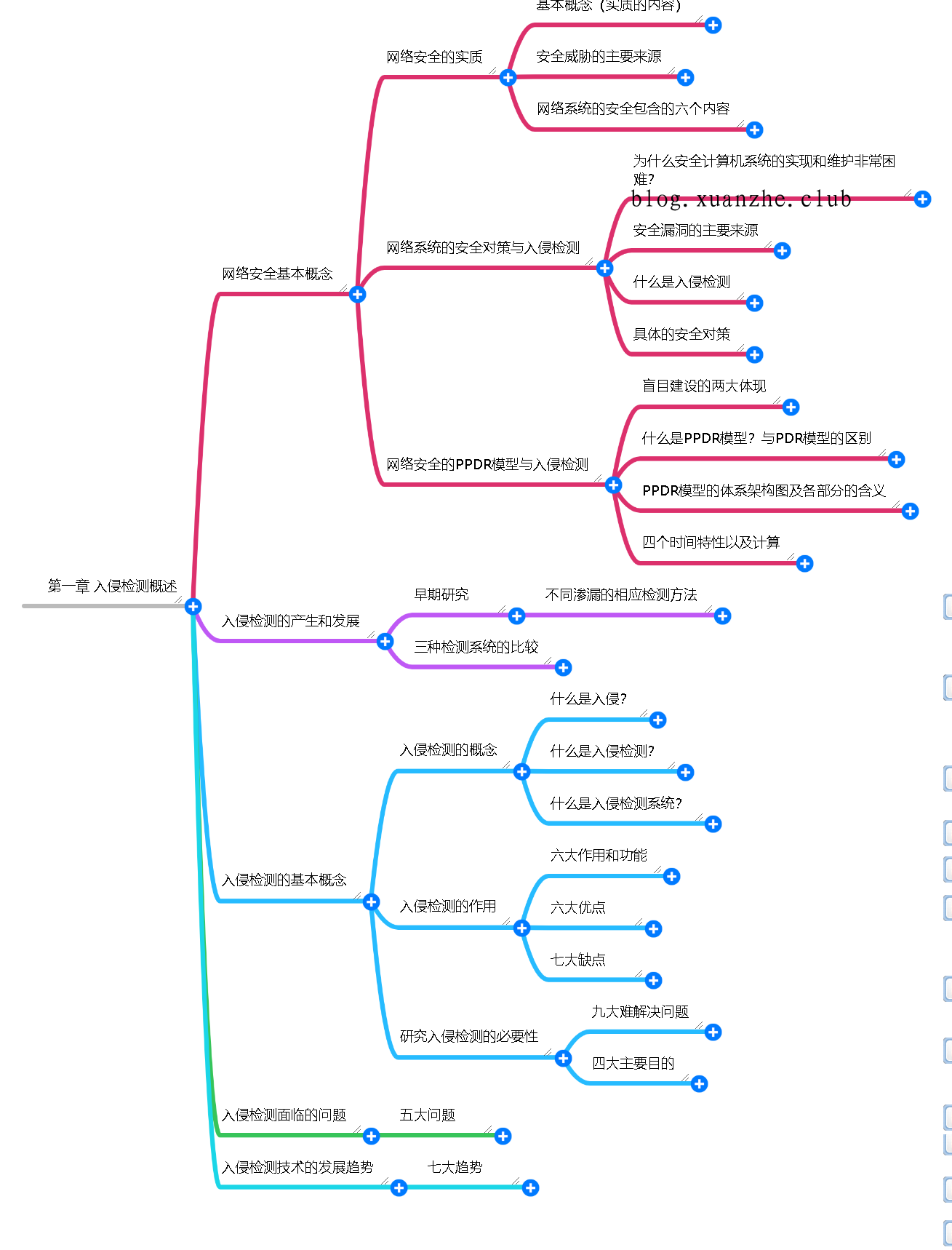

第一章 入侵检测概述

写在开头,初次尝试写一些笔记,感谢你的阅读,不胜感激!

如果觉得不错,来个三连吧。实在不行,点个赞也行,你的支持就是我最大的动力!

1.1 网络安全基本概念

1.1.1网络安全的实质

网络安全的实质:就是要保障系统中的人、设备、设施、软件、数据以及各种供给品等要素免受各种偶然的或人为的破坏或攻击,使它们功能正常,保障系统能安全可靠地工作

安全威胁的主要来源:计算机网络系统的安全威胁主要来自于黑客(Hacker)的攻击、计算机病毒(Virus)感染和拒绝服务(Denies Of Service,DOS)3个方面。

网络系统的安全应当包含的六个内容:

(1)要弄清网络系统受到的威胁及脆弱性,以便人们能注意到网络的这些弱点和它存在的特殊问题。

(2)要告诉人们怎样保护网络系统的各种资源,避免或减少自然或人为的破坏。

(3)要开发和实施卓有成效的安全策略,尽可能减少网络系统所面临的的各种风险。

(4)要准备适当的应急计划,使网络系统中的设备、设施、软件和数据在受到破坏和攻击时,能够尽快恢复工作。

(5)要制定完备的安全管理措施,定期检查这些安全措施的实施情况和有效性。

(6)确保信息的安全,就是要保障信息完整、可用和保密的特性。

1.1.2网络系统的安全对策与入侵检测

安全计算机的实现和维护的困难点:无法确保系统的安全性达到某一确定的安全级别。

安全漏洞的主要来源:主要源于系统软件、应用程序设计上的缺陷或系统中安全策略规范设计与实现上的缺陷和不足。

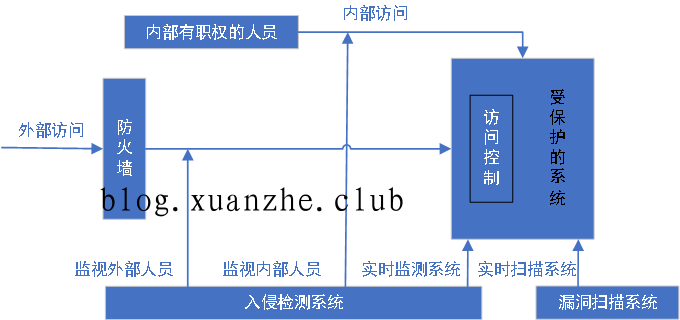

入侵检测的基本概念:入侵检测是一种动态的监控、预防或抵御系统入侵行为的安全机制,主要通过监控网络、系统的状态、行为以及系统的使用情况。

安全对策:只有通过在对网络安全防御体系和各种网络安全技术和工具研究的基础上(这是前提),制定具体的系统安全策略,通过设立多道安全防线、集成各种可靠的安全机制(例如:防火墙、存取控制和认证机制、安全监控工具、漏洞扫描工具、入侵检测系统以及进行有效的安全管理、培训等)、建立完善的多层安全防御体系,才能够有效抵御来自系统内部和外部的入侵攻击,达到维护网络系统安全的目的。

1.1.3网络安全的P2DR模型与入侵检测

盲目建设的两方面体现:

(1)不了解安全威胁的严峻,不了解当前的安全现状;

(2)安全投入过大而又没有真正抓住安全的关键环节,导致不必要的浪费。

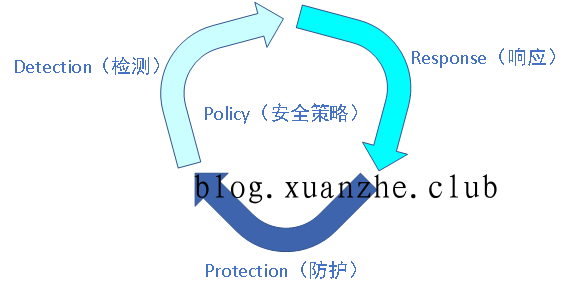

P2DR的基本概念:这里的P2DR是Policy(安全策略)、Protection(防护)、Detection(检测)和Response(响应)的缩写,所谓PDR模型指的是基于Protection(防护)、Detection(检测)、Response(响应)的安全模型。

P2DR模型的体系框架图如下。

P2DR模型各部分的含义如下:

(1)Policy(安全策略):根据风险分析产生的安全处策略描述了系统中哪些资源要得到保护,以及如何实现对它们的保护等。安全策略是P2DR安全模型的核心,所有的防护、检测、响应都是依据安全策略实施的,安全策略为安全管理员提供管理方向和支持手段。

(2)Protection(防护):通过修复系统漏洞、正确设计开发和安全系统来预防安全事件的发生;通过定期检查来发现可能存在的系统脆弱性;通过教育等手段,使用户和操作员正确使用系统,防止意外威胁;通过访问控制、监视等手段来防止恶意威胁。

(3)Detection(检测):在P2DR模型中,检测是非常重要的一个环节,检测是动态响应和加强防护的依据,它也是强制落实安全策略的有力工具。通过不断地检测来监控网络和系统,发现新的威胁和弱点,通过循环反馈来及时作出有效的响应。

(4)Response(响应):紧急响应在安全系统中占有最重要的地位,是解决潜在安全问题最有效的办法。从某种意义上说,安全问题就是要解决如何进行紧急响应和异常问题处理。

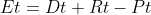

四个时间特性的含义如下:

(1)攻击时间(Pt):表示从入侵开始到侵入系统的时间。

(2)检测时间(Dt):体统安全检测包括发现系统的安全隐患和潜在攻击检测,以利于系统的安全评测。

(3)响应时间(Rt):包括检测到系统漏洞或监控到非法攻击到系统启动处理措施的时间。

(4)系统暴露时间(Et):系统的暴露时间是指系统处于不安全状况的时间,可以定义为Et=Dt+Rt-Pt。

1.2 入侵检测的产生于发展

1.2.1早期研究

James Anderson提出对不同渗透的响应检测方法,如下表所示。

| 授权 | 非授权 | |

| 外部用户 | —— | 外部渗透 |

| 内部用户 | 不当行为 | 内部渗透 |

1.2.2三种检测系统的比较

在后面的内容会有详细的描述,在这里略过。

1.3 入侵检测的基本概念

1.3.1入侵检测的概念

入侵:所谓入侵,是指任何视图危及计算机资源的完整性、机密性或可用性的行为。

入侵检测:便是对入侵行为的发觉。它通过从计算机网络或系统中的若干关键点收集信息,并对这些信息进行分析,从而发现网络或系统中是否有违反安全策略的行为和遇到袭击的迹象。

入侵检测系统:入侵检测软件与硬件的组合便是入侵检测系统(简称IDS)。

1.3.2入侵检测的作用

IDS的作用和功能如下:

(1)监控、分析用户和系统的活动。

(2)审计系统的配置和弱点。

(3)评估关键信息和数据文件的完整性。

(4)识别攻击的活动模式。

(5)对异常活动进行统计分析。

(6)对操作系统进行审计跟踪管理,识别违反政策的用户活动。

IDS的优点如下:

(1)提高信息安全体系中其他部分的完整性。

(2)提高系统的监控能力。

(3)从入口点到出口点跟踪用户的活动。

(4)识别和汇报数据文件的变化。

(5)侦测系统配置错误并纠正它们。

(6)识别特殊攻击类型,并向管理人员发出警报,进行防御。

ID的缺点如下:

(1)不能弥补差的认证机制。

(2)如果没有人的干预,不能管理攻击调查。

(3)不能知道安全策略的内容。

(4)不能弥补网络协议上的弱点。

(5)不能弥补系统服务质量或完整性的缺陷。

(6)不能分析一个堵塞的网络。

(7)不能处理有关Packet-Level的攻击。

1.3.3研究入侵检测的必要性

九大难解决问题:

(1)在实践当中,建立完全安全的系统是根本不可能的。

(2)要将所有已安装的带安全缺陷的系统转换成安全系统需要相当长的时间。

(3)如果口令是弱口令并且已经被破解,那么访问控制措施不能够阻止收到危害的授权用户的信息丢失或者破坏。

(4)静态安全措施不足以保护安全对象属性。

(5)加密技术本身存在着一定的问题。

(6)安全系统易受到内部用户滥用特权的攻击。

(7)安全访问控制等级和用户的使用效率成反比,访问控制和保护模型本身存在一定的问题。

(8)在软件工程中存在软件测试不充足、软件生命周期缩短、大型软件复杂性等难解问题,工程领域的困难复杂性,使得软件不可能没有错误,而系统软件容错恰恰表明是安全的弱点。

(9)修补系统软件缺陷不能令人满意。

入侵检测作为安全技术的主要目的:

(1)识别入侵者;

(2)识别入侵行为;

(3)检测和监视已成功的安全突破;

(4)为对空入侵及时提供重要信息,阻止事件的发生和事态的扩大。

1.4 入侵检测面临的问题

1.高速网络环境的性能提高问题

2.IDS主动防御能力不足的问题

3.IDS体系结构问题

4.IDS自身的健壮性问题

5.云环境下的入侵检测问题

1.5 入侵检测技术的发展趋势

1.智能化入侵检测

2.分布式入侵检测

3.入侵检测系统的标准化

4.集成网络分析的管理能力

5.高速网络中的入侵检测

6.数据库入侵检测

7.无线网络入侵检测